1. مقدمه

داده های برداری به طور گسترده ای در صنعت اطلاعات جغرافیایی استفاده می شود. به دلیل حجم کمی از داده های ذخیره شده در بردارها و همچنین به روز رسانی سریع آنها و سهولت کپی و توزیع، چنین داده هایی در معرض نقض غیرقانونی و اختلاس هستند. حفاظت از حق چاپ موثر همیشه تمرکز اصلی در زمینه امنیت داده ها بوده است. فنآوری واترمارک دیجیتال پشتیبانی فنی خوبی برای حفاظت از حق چاپ دادههای برداری فراهم میکند [ 1 ]. الگوریتم های واترمارک دیجیتال موجود برای داده های برداری عمدتاً به حوزه فضایی [ 2 ، 3 ، 4 ] و حوزه فرکانس [ 5 ، 6 ] تقسیم می شوند.] الگوریتم ها این دو نوع روش اطلاعات واترمارک را با تغییر مقادیر مختصات به طور مستقیم یا غیرمستقیم تعبیه می کنند. این نوع مدل تعبیه ناگزیر باعث از دست دادن دقت با توجه به داده های نقشه برداری می شود. به خصوص برای داده های برداری با الزامات دقت داده بالا، از بین رفتن دقت به طور مستقیم کیفیت داده ها را کاهش می دهد [ 7 ]. تحت این شرایط، فناوری واترمارک بدون تلفات میتواند حفاظت از حق چاپ را بدون از دست دادن دقت دادههای اصلی فراهم کند، بنابراین مزایای بیشتری نسبت به واترمارک سنتی دارد. بنابراین، فناوری حفاظت از حق چاپ بدون ضرر برای داده های برداری به یک مرکز تحقیقاتی در امنیت داده تبدیل شده است.

در حال حاضر، سه فناوری پیشرو برای حفاظت از حق چاپ بدون ضرر از داده های برداری وجود دارد. اولی واترمارک برگشت پذیر است که پس از استخراج واترمارک، داده های حامل اصلی را به طور کامل بازیابی می کند [ 8 ، 9 ، 10 ]. حفاظت از داده ها پس از بازیابی از بین می رود، اگرچه یک واترمارک برگشت پذیر از از دست رفتن دقت داده ها جلوگیری می کند. بنابراین، واترمارک برگشتپذیر نمیتواند حفاظت دائمی از حق نسخهبرداری را برای دادهها، یکی از مسائل موجود با واترمارک برگشتپذیر، فراهم کند.

دومین فناوری واترمارک بدون تلفات، واترمارک را با تغییر دامنه مشخصه تعبیه می کند. این نوع روش، اطلاعات واترمارک را در ویژگی های داده برداری جاسازی می کند و ترتیب ذخیره سازی را برای دستیابی به حفاظت از حق چاپ تنظیم می کند [ 11 ، 12 ، 13 ]. برای مثال، سان و همکاران. [ 11] اطلاعات واترمارک را در ویژگی های داده با توجه به ساختار فایل TAB، یک فرمت فایل برای نقشه های برداری، پنهان کرد. واترمارک به طور موثر پس از جاسازی پنهان می شود، زیرا هر شیء برداری در هنگام تعریف ویژگی ها فضای اضافی را ذخیره می کند. با این حال، از آنجا که رویکرد آنها فضای اضافی را برای دادههای ویژگی انتخاب میکند، که به احتمال زیاد هنگام پردازش دادهها برای جاسازی واترمارک از بین میرود، روش پیشنهادی عملی ضعیفی دارد. ژو و همکاران [ 12] یک الگوریتم واترمارک بدون تلفات را بر اساس ویژگی های ذخیره شده پیشنهاد کرد که موقعیت واترمارک را با توجه به طول و زاویه خط انتخابی تعیین می کند. سپس ترتیب ذخیره نقاط قوس در عنصر خط با توجه به مقدار واترمارک (صفر یا یک) تغییر می کند. این الگوریتم با تنظیم ترتیب ذخیره سازی نقاط قوس، حفاظت از حق چاپ عناصر خط نقشه برداری را محقق می کند. با این حال، الگوریتم فقط برای عناصر خط برداری قابل استفاده است، نه برای نقاط برداری یا عناصر منطقه. بر اساس کار ژو، رن و همکاران. [ 13] قوانینی را برای ساخت بخشهای قوس با نقاط برداری و عناصر مساحت ارائه کرد و این باعث بهبود الگوریتم قبلی توسعهیافته با اجازه دادن به آن برای تحقق حفاظت از حق چاپ از همه عناصر داده برداری شد. رویکرد جدید منعکس کننده استحکام و نامحسوس بودن قوی بود. با این حال، روشهای رن و ژو هنگام جاسازی یک واترمارک، ترتیب ذخیرهسازی را از بین میبرند و این برای شرایطی که ویژگیها یا رئوس مرتب میشوند مناسب نیست. بنابراین، اشیاء عملکردی الگوریتم های آنها نسبتاً محدود است. به عبارت دیگر، این نوع الگوریتم واترمارک بدون اتلاف با قرار دادن آن در دامنه ویژگی، حفاظت از حق نسخهبرداری را بدون از دست دادن دقت فراهم میکند. با این وجود، واترمارک تعبیهشده احتمالاً توسط دزدان دریایی از بین میرود و دادههای بدون تلفات بهدستآمده پس از از بین بردن واترمارک هنوز مفید هستند.

سومین تکنیک واترمارک بدون تلفات، واترمارک صفر است. الگوریتمهای واترمارک صفر، الگوریتمهای واترمارک ساختاری هستند که کلید آن استخراج اطلاعات ویژگی پایدار از دادههای داده شده برای ساخت واترمارک است [ 14 ]. تحقیقات فعلی در مورد واترمارک صفر برای داده های برداری را می توان به دو نوع تقسیم کرد: تحقیقات حوزه فضایی و حوزه فرکانس. حوزه فضایی شامل ساخت مختصات متوسط مثلاً نقاط مشخصه [ 7 ]، توالی فاصله [ 15 ] و توالی زاویه [ 16 ] است.] از طریق روش های خاص. این نوع الگوریتم در برابر حملات هندسی، برش، فشرده سازی و سایر حملات واترمارک استحکام خاصی دارد. حوزه فرکانس شامل ساخت واترمارک های صفر از طریق روش های تبدیل حوزه فرکانس مانند تبدیل فوریه گسسته (DFT) [ 17 ] و تبدیل موجک [ 18 ] است. این نوع روش ها از استحکام قوی تر و پیچیدگی محاسباتی بالاتری نسبت به الگوریتم های حوزه فضایی برخوردارند. الگوریتم های واترمارک صفر، واترمارک های ساخته شده خود را با حقوق مالکیت معنوی (IPR) ثبت می کنند تا در برابر حملات تفسیر مقاومت کنند [ 19 ، 20 ، 21] به جای جاسازی اطلاعات واترمارک در داده ها. حمله تفسیری طرحی برای حمله به واترمارک است که توسط International Business Machines Corporation (IBM) پیشنهاد شده است. طرح حمله واترمارک هدف را نه پاک می کند و نه باطل می کند. با جعل تصویر اصلی یا واترمارک کردن تصویر، سردرگمی حق چاپ را ایجاد می کند [ 22 ]. متأسفانه، استفاده واقعی از علامت گذاری صفر اغلب توسط یک سری عوامل، مانند دوره ثبت نام مورد نیاز، هزینه، و اعتبار IPR محدود می شود.

به عبارت دیگر، واترمارک برگشتپذیر میتواند دادهها را پس از استخراج بازیابی کند، اما دادههای بازیابی شده حفاظت از حق چاپ را در همان زمان از دست میدهند. علاوه بر این، اگرچه تغییر دامنه ویژگی برای جاسازی یک واترمارک می تواند از داده ها محافظت کند و از صحت اطمینان حاصل کند، اما دقت داده ها از بین می رود که ممکن است منجر به سرقت داده ها شود. علامت گذاری صفر می تواند حفاظت دائمی از حق چاپ را برای داده ها بدون آسیب ایجاد کند. علاوه بر این، اطلاعات واترمارک ساخته شده ارتباط نزدیکی با دقت مختصات دارد که کمبودهای دو روش بالا را جبران میکند. با این حال، فناوری واترمارک صفر به دلیل اتکای شدید به آژانسهای مرکزی حق چاپ شخص ثالث، محدودیتهای کاربردی بسیار زیادی دارد. اگر تقاضا برای گواهینامه های آژانس حق چاپ شخص ثالث حل شود،

بنابراین، بر اساس تحقیقات فوق، این مقاله به طور کامل روابط فضایی داده های برداری را تجزیه و تحلیل می کند و یک الگوریتم واترمارک صفر قوی بر اساس ویژگی های زاویه ای پیشنهاد می کند. علاوه بر این، ما فناوری بلاک چین را برای حل این مشکل معرفی می کنیم به طوری که واترمارک صفر اساساً به IPR متکی است. این یک اکتشاف جدید خواهد بود که فرصت جدیدی برای مطالعه بیشتر و توسعه واترمارک صفر برای داده های برداری فراهم می کند.

2. ایده اولیه و مقدمات

این مقاله برای اولین بار فناوری بلاک چین را به فرآیند حفاظت از حق چاپ برای علامت گذاری صفر معرفی می کند. این یک چارچوب ذخیره سازی واترمارکی صفر برای داده های برداری مبتنی بر بلاک چین پیشنهاد می کند. تحت این چارچوب، توزیع داده های داده شده با علامت گذاری صفر هماهنگ و زنجیره ای می شود. هنگام توزیع دادهها به کاربر، اطلاعات واترمارک صفر دادهها با اطلاعات هر دو طرف به بلاک چین مرتبط میشود تا گواهی حق چاپ تولید و ذخیره شود. این چارچوب، بلاک چین را با واترمارک صفر معرفی میکند و یک طرح حفاظت از حق چاپ موثر، ایمن و قابل ردیابی را ارائه میکند.

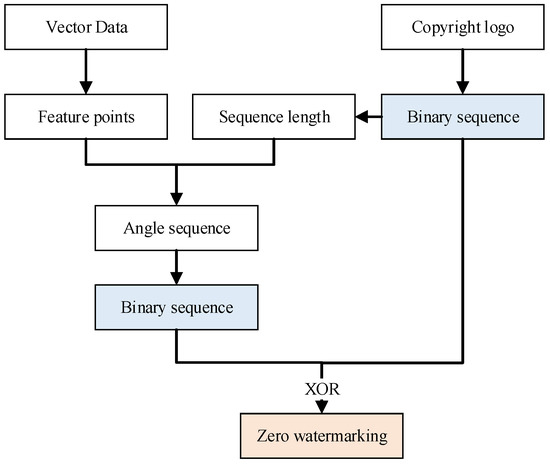

علاوه بر این، ایده اصلی یک الگوریتم واترمارک صفر بر اساس ویژگی زاویهای پیشنهاد شده در این مقاله به شرح زیر است: ابتدا خط نقشه برداری و سطح برای استخراج نقاط مشخصه فشرده میشوند. سپس با ساخت دایره های متحدالمرکز، توالی زاویه نقاط مشخصه استخراج می شود. در نهایت، یک عملیات XOR بین تصویر کپی رایت و دنباله زاویه انجام می شود تا چندین واترمارک صفر به دست آید. آزمایشها نشان میدهد که الگوریتم پیشنهادی کاملاً در برابر حملات ترجمه، چرخش و مقیاسبندی مقاومت میکند و از استحکام خوبی در برابر فشردهسازی، برش و افزودن حملات برخوردار است.

2.1. واترمارک صفر

از آنجا که چندین گره بخش های خط عناصر خط برداری و عناصر سطح را به هم متصل می کنند، ما این دو نوع عنصر را مجموعه ای از گره ها در نظر می گیریم. نقاطی که می توانند ویژگی های کامل داده های برداری را منعکس کنند به عنوان نقاط ویژگی در نظر گرفته می شوند. برای مقاومت در برابر حملات سادهسازی، از الگوریتم داگلاس-پیکر برای فشردهسازی دادههای برداری برای انتخاب نقاط ویژگی و محاسبه میانگین مقدار این نقاط ویژگی استفاده میکنیم. چندین دایره متحدالمرکز با مقدار میانگین به عنوان مرکز و دنباله ای از اعداد که با طول دنباله باینری تصویر حق چاپ به عنوان شعاع تعیین می شود، رسم می کنیم. سپس مقدار زوایای هر نقطه را در هر دایره محاسبه می کنیم و دنباله متشکل از این مقادیر را باینری می کنیم. بعد از آن، ما میتوانیم یک عملیات XOR بین دنباله دوتایی زاویهها و دنباله تصویر حق چاپ را برای استخراج واترمارکینگ صفر انجام دهیم. این الگوریتم توزیع یکنواخت ویژگی های واترمارک در فضا را تضمین می کند و توانایی واترمارک را برای مقاومت در برابر حملات مختلف بهبود می بخشد. روند ساخت واترمارکینگ صفر در نشان داده شده استشکل 1 .

2.2. بلاک چین

الگوریتمهای سنتی واترمارک صفر اطلاعات واترمارک را برای ثبت به IPR ارسال میکنند تا اطمینان حاصل شود که واترمارک بهدستآمده دارای ویژگی حق چاپ معتبر است. هنگامی که با اختلاف حق نسخهبرداری مواجه میشویم، میتوانیم حق نسخهبرداری را از طریق یک الگوریتم عمومی که برای محافظت از حق چاپ طراحی شده است، بازیابی کنیم. با این حال، این روش به دلیل چرخه بررسی طولانی، هزینه بالا و ناتوانی در ردیابی تخلف، برای حفاظت از داده های جغرافیایی عظیم غیرواقعی است. ظهور بلاک چین راه حل مناسبی را برای مسائل فوق ارائه می دهد.

2.2.1. فناوری بلاک چین

فناوری بلاک چین برای اولین بار توسط محققی به نام ساتوشی ناکاموتو در مقاله خود “Bitcoin: A Peer-to-Peer e-cash system” منتشر شده در سال 2008 ارائه شد [ 23 ].

2.2.2. Ant Blockchain Open Alliance

امروزه، بسیاری از برنامههای بلاک چین بالغ، مانند بیتکوین [ 24 ]، بلاک چین اتریوم [ 25 ] و آنچین [ 26 ] وجود دارد. در میان آنها، Antchain جدیدترین و محبوب ترین برنامه بلاک چین در چین است. این به طور گسترده در بسیاری از زمینه ها، مانند امور مالی، حفاظت از حق چاپ دیجیتال، و امور دولتی استفاده می شود. Ant Blockchain Open Alliance یک شبکه بلاک چین برای شرکت ها و توسعه دهندگان در Antchain است که نیازی به ساخت ندارد و می توان آن را به سرعت پیوند داد. ما به اختصار Ant Blockchain Open Alliance را از جنبه های زیر معرفی می کنیم:

این یک پروتکل کامپیوتری است که برای انتشار، تأیید یا اجرای قراردادها به روشی مبتنی بر اطلاعات طراحی شده است. قرارداد هوشمند مجموعهای از وعدههایی است که به شکل دیجیتال تعریف شدهاند، از جمله توافقهایی که شرکتکنندگان در قرارداد میتوانند این وعدهها را اجرا کنند. قرارداد هوشمند امکان تراکنش های قابل اعتماد را بدون شخص ثالث فراهم می کند که قابل ردیابی و برگشت ناپذیر است.

در اینجا، از یک قرارداد هوشمند برای اندازه گیری مصرف محاسبات و ذخیره سازی در یک ماشین مجازی استفاده می شود که می تواند از حملات مخرب و هدر رفتن محاسبات و ذخیره سازی جلوگیری کند.

ماشین مجازی یک انتزاع سطح بالا است که یک ماشین فیزیکی را بر اساس یک سیستم عامل بومی شبیه سازی می کند. این اجازه می دهد تا یک پلتفرم روی بسیاری از معماری های سخت افزاری و سیستم عامل های مختلف اجرا شود. ماشینهای مجازی در بلاک چین عمدتاً برای اجرای قراردادهای هوشمند در زنجیره استفاده میشوند.

وضعیت ذخیره سازی حساب های بلاک چین شامل وضعیت ذخیره سازی اولیه همه حساب ها و وضعیت ذخیره سازی داخلی حساب های قراردادی است. پلت فرم قرارداد را می توان به عنوان نوعی “ماشین دولتی” معامله درک کرد. حالت جهانی وضعیت ذخیره سازی اولیه فعلی را توصیف می کند. پس از اجرای قرارداد هوشمند، وضعیت جهانی ممکن است به یک کشور جهانی جدید تغییر کند.

این الگوریتم تضمین سازگاری داده ها در سیستم توزیع شده است که از طریق تعاملات پروتکلی خاص، سازگاری داده های شرکت کنندگان متعدد را تضمین می کند. الگوریتم های استاندارد شامل PDFT، RAFT، POW، POS و غیره هستند.

همانطور که در شکل 2 نشان داده شده است ، زنجیره بلوکی فهرستی از رکوردها در حال رشد است که بلوک نامیده می شود و از طریق رمزنگاری به هم مرتبط شده اند. هر بلوک حاوی مقدار هش رمزگذاری شده، مهر زمانی و داده های تراکنش بلوک قبلی است [ 24 ]. هنگامی که برای حفاظت از حق چاپ مبتنی بر واترمارک صفر اعمال می شود، هنگامی که اطلاعات واترمارک استخراج شده در بلاک چین آپلود شد، هر گره در بلاک چین کد قرارداد هوشمند را در ماشین مجازی اجرا می کند. سپس می توان در مورد نتیجه اجرای قرارداد هوشمند به اجماع رسید. در نهایت، حالت جهانی به روز می شود و بلوک های جدید تولید می شود. هنگامی که بلوک روی زنجیره قرار گرفت، هر گره در بلاک چین حاوی یک نسخه پشتیبان از بلوک خواهد بود که خطر تمرکز داده ها را از بین می برد [ 27 ]]. در مقایسه با IPR سنتی، استفاده از بلاک چین حفاظت از داده های برداری را معتبرتر می کند.

3. روش ها

3.1. الگوریتم واترمارک صفر

3.1.1. استخراج نقطه ویژگی

در این مقاله از الگوریتم کلاسیک داگلاس-پوکر برای فشرده سازی داده ها استفاده شده است. ایده اصلی به شرح زیر است: اولین و آخرین گره یک منحنی به هم متصل می شوند و یک خط مستقیم برای به دست آوردن حداکثر فاصله تعیین می شود. دحداکثراز نقطه وسط منحنی تا خط مستقیم. مقایسه کردن دحداکثرو آستانه از پیش تعیین شده D ، اگر دحداکثر<D، تمام نقاط میانی حذف می شوند و سر و آخرین گره ها پس از پردازش رزرو می شوند. اگر دحداکثر≥D، این گره ها به دو گروه تقسیم می شوند و سپس مراحل بالا تکرار می شود تا تمام گره ها پردازش شوند.

جریان الگوریتم داگلاس-پوکر در شکل 3 نشان داده شده است و مجموعه نقطه تو={1،2،3،4،5،6،7،8}شامل تمام گره هایی است که یک منحنی را نشان می دهند. با توجه به آستانه داده شده D، منحنی در نهایت به صورت ساده شده است UD={1،4،6،7،8}. کانتور منحنی اصلی هنوز حفظ شد.

3.1.2. محاسبه زاویه

همانطور که در شکل 4 نشان داده شده است ، آ(ایکس1،y1)، ب(ایکس2،y2)، سی(ایکس3،y3)، و D(ایکس4،y4)چهار نقطه انتهایی پاره خط هستند آبو سیD. سپس، ما می توانیم تعریف کنیم آب→=(ایکس2-ایکس1،y2-y1)و سیD→=(ایکس4-ایکس3،y4-y3). با استفاده از رابطه (1) زاویه را محاسبه کردیم θبین دو بخش خط، جایی که θ∈[0درجه،180درجه].

3.1.3. ساخت واترمارک صفر

روند دقیق ساخت واترمارکینگ صفر به شرح زیر است:

مرحله 1: تصویر باینری را انتخاب کنید مناز اندازه ن×نکه حاوی اطلاعات حق چاپ است. پیکسل تصویر است من(من،j)={0،1}، جایی که من،j∈{1،2،3،…،ن}. ماتریس دو بعدی مندر یک دنباله حق چاپ یک بعدی مرتب شده است من∗که از رابطه (2) قابل محاسبه است:

مرحله 2: استخراج نقاط مشخصه از داده های برداری با الگوریتم داگلاس-پوکر، که در آن تعداد نقاط ویژگی برابر است. اچ.

مرحله 3: میانگین امتیاز نقاط مشخصه است Oکه با رابطه (3) قابل محاسبه است:

جایی که Oایکسو Oyمختصات X و Y هستند Oبه ترتیب و ایکسمنو Yمنبه ترتیب مختصات X و Y نقاط مشخصه هستند.

مرحله 4: چندین دایره متحدالمرکز را با Oبه عنوان مرکز قانون تقسیم این دایره ها به شرح زیر است: هر نقطه ویژگی 8 بیت را برای ذخیره مقدار باینری زاویه اختصاص می دهد. علاوه بر این، تعداد نقاط ویژگی مورد نیاز در هر دایره nبر اساس رابطه (4) قابل محاسبه است:

مرحله 5: مقدار بردار نقاط مشخصه زاویه ای را به ترتیب محاسبه کنید و دنباله زاویه را بدست آورید. م=(متر1،متر2،…،مترمن،…،مترn)، جایی که مترمن∈[0درجه،180درجه]، 1≤من≤n.

مرحله 6: توالی دوتایی کنید مبرای به دست آوردن یک دنباله جدید م∗(با طول ن×ن) که دارای یک ویژگی زاویه ای است. سپس، یک عملیات XOR را به صورت بیتی بین دنباله حق چاپ باینری انجام دهید من∗و دنباله زاویه دوتایی م∗مطابق با معادله (5) دنباله واترمارک صفر را بدست آورید دبلیو=(w1،w2،…،wمن،…،wن×ن)، جایی که wمن∈{0،1}، 1≤من≤ن×ن:

مرحله 7: مراحل 4 و 5 را تکرار کنید و به دست آورید کتوالی واترمارک صفر ز=(دبلیو1،دبلیو2،…،دبلیومن،…،دبلیوک)، جایی که 1≤من≤کو کبا رابطه (6) محاسبه می شود:

از آنجایی که میانگین نقطه با برش، افزودن نقاط یا حملات دیگر تغییر میکند، مختصات نقطه متوسط باینریزه میشود و همراه با دنباله واترمارک صفر ذخیره میشود. ز.

3.1.4. استخراج واترمارک صفر

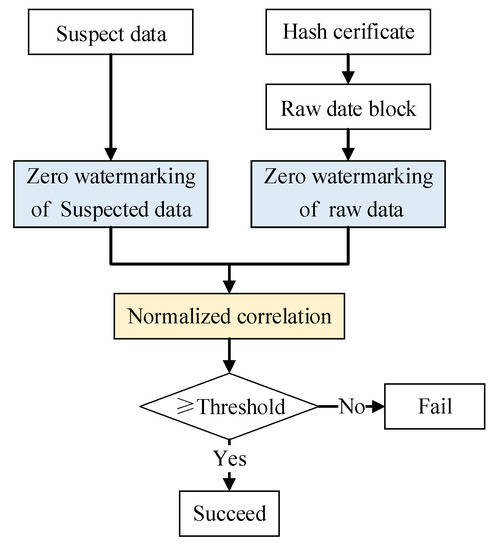

فرآیند تشخیص واترمارک برعکس فرآیند ساخت بالا است. دنباله زاویه داده های برداری استخراج می شود و یک عملیات XOR با اطلاعات واترمارک صفر ساخته شده برای تولید تصویر حق چاپ انجام می شود. سپس شباهت تصویر تولید شده با تصویر کپی رایت اصلی به صورت زیر بررسی می شود. ابتدا، نحوه حمله مورد استفاده در برابر نقشه برداری مشخص می شود. مختصات نقطه مرکزی ذخیره شده اصلی در صورتی استفاده می شود که حامل با برش یا اضافه کردن مورد حمله قرار گیرد، و مختصات نقطه مرکزی در غیر این صورت دوباره محاسبه می شود. سپس، دنباله زاویه باینری م∗مطابق مراحل 2 تا 5 بالا استخراج می شود و عملیات XOR با هر دنباله واترمارک صفر در م∗برای به دست آوردن دنباله حق چاپ در نهایت، مقدار هر دنباله و تصویر حق چاپ محاسبه می شود نسیبا بالاترین مقدار به عنوان تصویر واترمارک انتخاب می شود. فرآیند استخراج در شکل 5 نشان داده شده است .

3.1.5. پزشکی قانونی واترمارکینگ صفر

هنگامی که دادههای مشکوک باید تأیید شوند، همانطور که در شکل 6 نشان داده شده است ، توزیعکننده یا گیرنده میتوانند واترمارک صفر دادههای اصلی در بلاک چین را پرس و جو کنند و سپس شباهت را با واترمارک صفر استخراجشده از دادههای مشکوک محاسبه کنند تا تعیین کنند آیا این دادههای مشکوک هستند یا خیر. داده ها نقض می شود

برای یک مجموعه از دادهها با توزیعهای متعدد، توزیعکننده در اولین رکورد توزیع در بلاک چین مالکیت حق چاپ را نشان میدهد.

3.2. قرارداد هوشمند و طراحی سیستم ذخیره سازی

3.2.1. طراحی قرارداد هوشمند

طراحی یک قرارداد هوشمند، کلید بلاک چین است. برای نشان دادن واضح طراحی قرارداد هوشمند، برخی از اختصارات در جدول 1 ذکر شده است .

در این بخش، ما بر طراحی رابط های قرارداد هوشمند برای برآورده کردن الزامات DU و RU تمرکز می کنیم. رابط های اصلی قرارداد به شرح زیر است:

-

initContractData: فقط DU می تواند اینترفیس را اجرا کند که وظیفه آن ترکیب بلوک با DU_AD، RU_AD و ZW است و مقدار بازگشتی CONTRACT_BC است.

-

SearchContract: هم DU و هم RU می توانند این رابط را اجرا کنند. وظیفه آن بازگرداندن اطلاعات قرارداد است. اگر مقداردهی اولیه نباشد، null برمیگرداند.

-

dataDistribution: فقط DU می تواند رابط را اجرا کند. عملکرد آن برگرداندن THX بلوک آپلود شده است.

پس از استقرار قرارداد هوشمند، رابط های فوق را می توان به طور معمول فراخوانی کرد.

3.2.2. طراحی سیستم ذخیره سازی صفر واترمارکینگ

زنجیره اتحاد به طور مشترک توسط چندین نهاد یا سازمان تعیین شده مدیریت می شود [ 28 ]. با توجه به اینکه بیشتر داده های برداری محافظت می شوند، زنجیره اتحاد تضمین می کند که اطلاعات زنجیره تنها در تعداد محدودی از گره های قابل اعتماد باز و شفاف است [ 29 ]. این طراحی از نظر کارایی و امنیت بهتر از زنجیره عمومی است.

در این مقاله، یک سیستم ذخیرهسازی واترمارک صفر برای دادههای برداری مبتنی بر اتحاد باز بلاک چین مورچهای برای DU و RU ساخته شده است. ساختار سیستم در شکل 7 نشان داده شده است . هر مرحله در زیر ذکر شده است:

-

RU RU_AD و درخواست OV را به DU ارسال می کند.

-

پس از تایید هویت RU، DU از الگوریتم پیشنهادی برای استخراج ZW OV در SERVER استفاده خواهد کرد.

-

SERVER ZW استخراج شده را به DU برمی گرداند.

-

DU ZW، DU_AD و RU_AD را در قرارداد هوشمند مستقر می کند.

-

قرارداد هوشمند اطلاعات را در BLOCK می سازد و CONTRACT_BC را به DU برمی گرداند.

-

DU CONTRACT_BC را به RU ارسال می کند.

-

RU از CONTRACT_BC برای دسترسی به قرارداد هوشمند استفاده می کند.

-

قرارداد هوشمند ZW، DU_AD و RU_AD را به RU برمی گرداند.

-

پس از تأیید صحت RU_AD، RU اطلاعات تأیید را به DU برمی گرداند.

-

DU اطلاعات تایید را به قرارداد هوشمند ارسال می کند.

-

قرارداد هوشمند BLOCK را در بلاک چین آپلود می کند.

-

قرارداد هوشمند THX را به DU برمی گرداند.

DU THX و OV را به RU ارسال می کند.

عملکرد کل سیستم را می توان به دو دسته تقسیم کرد. RU دارای وظایف استخراج واترمارکینگ صفر، استقرار قرارداد هوشمند، آپلود بلوک، پرس و جو بلوک و توزیع داده به عنوان واحد توزیع داده است. به عنوان واحد دریافت داده، DU فقط عملکردهای کاربرد داده، تأیید قرارداد، بلوک پرس و جو و دریافت داده را دارد. هنگامی که دادههای مشکوک نیاز به تأیید دارند، هم DU و هم RU میتوانند از THX برای استعلام ZW از زنجیره بلوکی استفاده کنند، که از حق چاپ OV محافظت میکند و قابلیت ردیابی فرآیند توزیع و تراکنش آن را درک میکند.

4. آزمایش ها و نتایج

در این بخش، الگوریتم واترمارکینگ صفر و سیستم ذخیرهسازی گواهی مبتنی بر بلاک چین که در بالا ذکر شد را آزمایش کردیم. سیستم ذخیره سازی گواهی بر اساس اتحاد باز بلاک چین مورچه ای پیاده سازی شده است. محیط اجرا به شرح زیر بود: پردازنده i7-8700 @ 3.20 گیگاهرتز با 12 گیگابایت رم که روی ویندوز 10 اجرا می شود. برنامه با استفاده از Matlab، Java و Solity نوشته شده است.

4.1. آزمایش واترمارک صفر و نتایج

4.1.1. داده های تجربی و تنظیمات پارامتر

برای تأیید اثربخشی الگوریتم واترمارک پیشنهادی، 1:5000000 “مرزهای اداری سطح شهرستان استان جیانگ سو” به عنوان داده های برداری برای اهداف آزمایشی انتخاب شدند (نشان داده شده در شکل 8 a)، که قالب داده آن shapfile بود. سیستم مختصات، سیستم مختصات ژئودتیک چین 2000 و تعداد رئوس آن 100251 بود. این مقاله از یک نشانواره تصویر باینری معنیدار 32 × 32 پیکسل به عنوان اطلاعات حق چاپ استفاده کرد (نشان داده شده در شکل 8 ب). نقاط مشخصه با روش داگلاس-پوکر استخراج شد که آستانه آن 0.006 کیلومتر تعیین شد. ما 9968 نقطه ویژگی را استخراج کردیم و نرخ فشرده سازی را محاسبه کردیم که تقریباً 90.05٪ بود.

همبستگی نرمال شده ( نسی) برای ارزیابی شباهت بین واترمارک استخراج شده و واترمارک اصلی در آزمایش ما استفاده شد. فرمول انجام این کار در رابطه (7) نشان داده شده است:

جایی که دبلیو(من،j)واترمارک اصلی است و دبلیو”(من،j)واترمارک استخراج شده است. مو نبه ترتیب تعداد پیکسل ها در هر سطر و هر ستون تصویر واترمارک هستند. نتیجه نسیمقدار نشان دهنده شباهت بین تصویر واترمارک استخراج شده و تصویر واترمارک اصلی است. در آزمایش ما، آستانه از نسی0.750 داده شد.

4.1.2. حملات هندسی

به عنوان یک الگوریتم واترمارک صفر با استحکام قوی، روش پیشنهادی باید قادر به استخراج اطلاعات واترمارک پس از چرخش، مقیاسبندی و ترجمه (RST) باشد. بنابراین، این آزمایش شامل یک سری حملات RST بر روی داده های برداری بود. ما داده ها را با جابجایی آنها با فواصل مختلف (5 متر، 10 متر و 15 متر)، مقیاس بندی آنها با نسبت های مختلف (1:0.5، 1:2، و 1:5) و چرخش آنها با زوایای مختلف پردازش کردیم. 30درجه، 60درجه، و 180درجه). سپس، اطلاعات واترمارک را از داده های برداری پس از حمله استخراج کردیم. جدول 2 نتایج الگوریتم پیشنهادی در برابر حملات فوق را نشان می دهد. با افزایش حمله RST، نسیمقدار واترمارک صفر استخراج شده توسط الگوریتم همیشه یک بود. حمله RST موقعیت های نسبی بین نقاط ویژگی را تغییر نداد. این مقدار زاویه نقطه عطف را حفظ کرد، بنابراین الگوریتم در این مقاله در برابر حمله RST کاملاً مقاوم بود.

4.1.3. برش و افزودن

برش و افزودن روش های استاندارد پردازش داده برای داده های برداری است. یک حمله برش خود را با نسبت برش خود مشخص می کند، که درصدی از داده های برش داده شده از کل مجموعه داده است. افزودن حملات مربوط به حملات برش است، که در آن نسبت افزودن به درصد داده ای که به داده های اصلی اضافه می شود اشاره دارد. همانطور که در شکل 9 نشان داده شده است ، ما مناطق مجاور را با قدرت های مختلف کشت (10٪، 70٪ و 80٪) و افزودن نقاط قوت (10٪، 50٪ و 100٪) برش دادیم و اضافه کردیم. جدول 3 نتایج بدست آمده توسط الگوریتم پیشنهادی را پس از حمله نشان می دهد.

طبق جدول 3 ، زمانی که نسبت کشت بین 10 تا 70 درصد حفظ شد، نسیمقدار همیشه 1000 بود، زیرا مرکز داده اصلی دایره های متحدالمرکز را در زیر حملات برش و افزودن ایجاد می کرد. تا زمانی که یکی از مجموعههای واترمارک صفر شناسایی شود، هدف تأیید حق نسخهبرداری محقق میشود، حتی زمانی که بخشی از دادهها از بین میرود.

آخرین مجموعه صفر واترمارکینگ از بین رفت و تا زمانی که نسبت کشت به 80 درصد نرسید، قابل استخراج نبود. بنابراین الگوریتم دارای قابلیت ضد زراعی قوی بود. نتایج تجربی برای حمله افزودن نشان داد که الگوریتم پیشنهادی همچنان میتواند تصویر حق چاپ کامل را با یک نسیارزش یک این به این دلیل است که داده های اضافه شده به داده های اصلی در مناطق مجاور با توانایی الگوریتم برای استخراج واترمارک صفر از نقطه مرکزی داده های اصلی تداخلی نداشته است. بنابراین، الگوریتم پیشنهادی به طور کامل در برابر افزودن حملات مقاوم بود.

4.1.4. حملات فشرده سازی

هدف از فشرده سازی داده های برداری حذف داده های اضافی و کاهش ذخیره سازی داده ها است. وظیفه اصلی آن کاهش تعداد رئوس در مجموعه نقطه ای کمان در مختصات برداری است. این مقاله از الگوریتم داگلاس-پیکر برای انجام حملات فشردهسازی با نسبتهای فشردهسازی مختلف (10، 50، و 90 درصد) روی دادههای تجربی استفاده کرد.

نتایج ارائه شده در جدول 4 نشان می دهد که تصویر حق چاپ کامل همیشه می تواند با یک استخراج شود نسیمقدار یک پس از فشرده سازی هنگامی که نرخ فشرده سازی بین 10% و 90% بود، الگوریتم در این مقاله نقاط ویژگی داده ها را با یک پیش پردازش فشرده سازی استخراج کرد، که نسبت فشرده سازی برای آن بیش از 90% بود. بنابراین، علامت گذاری صفر باید با توجه به اندازه داده های برداری داده شده با نسبت فشرده سازی مناسب در کاربردهای عملی ساخته شود. هرچه نسبت فشرده سازی کوچکتر باشد، توانایی الگوریتم در برابر فشرده سازی قوی تر است. مشاهده می شود که الگوریتم در این مقاله می تواند به طور موثر در برابر حمله ساده شده مقاومت کند. بدیهی است که الگوریتم پیشنهادی در این مقاله در برابر حملات فشرده سازی مقاومت می کند.

4.2. آزمایش و نتایج بلاک چین

4.2.1. پیاده سازی سیستم

بر اساس Ant Blockchain Open Alliance، ما یک سیستم ذخیره سازی گواهی بلاک چین برای DU ایجاد کردیم. رابط سیستم در شکل 10 نشان داده شده است . پس از دریافت تاییدیه از RU، DU می تواند از ماژول “Contract Call” برای آپلود بلوک استفاده کند. پس از کلیک بر روی “ارسال”، DU می تواند THX بلوک آپلود شده را دریافت کند.

4.2.2. هزینه گاز

برای نشان دادن مزیت سیستم پیشنهادی، ما واترمارک صفر استخراج شده از دادههای شکل 8 a را در بلاک چین Ant Open Alliance آپلود کردیم. THX و مصرف گاز در شکل 11 نشان داده شده است. طبق قوانین تبدیل Ant Blockchain Open Alliance [ 30 ]، این تراکنش حدود 0.368 یوان هزینه داشت. هزینه این معامله تقریبا ناچیز بود.

5. بحث

این مقاله یک الگوریتم واترمارک صفر قوی پیشنهاد کرد و سیستم ذخیرهسازی گواهی بلاک چین را بر اساس اتحاد باز Ant Blockchain پیادهسازی کرد. در این قسمت استحکام الگوریتم پیشنهادی را با سایر الگوریتمها مقایسه میکنیم. علاوه بر این، مزایا و معایب بلاک چین و IPR را مورد بحث قرار خواهیم داد.

5.1. مقایسه با سایر الگوریتم ها

برای تأیید مزایای واترمارک صفر ساخته شده توسط الگوریتم پیشنهادی تحت حملات مختلف، الگوریتم را با چهار الگوریتم پیشنهاد شده در [ 20 ، 31 ، 32 ، 33 ] با آزمایش مقایسه کردیم. الگوریتم ارائه شده در [ 20 ] با تقسیم بلوک ها و مقایسه فاصله بین نقاط، واترمارک صفر را می سازد. الگوریتم در [ 31 ] با استفاده از تقسیم شبکه و شمارش تعداد نقاط در شبکه ها، علامت گذاری صفر را ایجاد می کند. در مقابل، الگوریتم در [ 32 ] دایره های متحدالمرکز را می سازد. تعداد نقاط این دایره ها را برای ایجاد واترمارک صفر می شمارد. الگوریتم دیگری پیشنهاد شده در [ 33] با ایجاد شاخص پیچیدگی نمودار، اطلاعات توپولوژی مکانی و اطلاعات هندسه فضایی داده ها را به یک واترمارک صفر تبدیل می کند.

5.1.1. تایید منحصر به فرد

واترمارک صفر مستقیماً به داده های اصلی اضافه نمی شود و اطلاعات واترمارک باید منحصر به فرد باشد. بنابراین، لازم است منحصر به فرد بودن الگوریتم بررسی شود. در این مقاله، ما سه مجموعه داده مختلف از ویژگیهای خط برداری را انتخاب کردیم. شکل 12 a داده های برداری را برای خیابان ها در منطقه گولو نشان می دهد، در حالی که شکل 12 b و شکل 12 c به ترتیب داده های برداری را برای خیابان های منطقه Qinhuai و Xuanwu نشان می دهد. روش تأیید دقیق به شرح زیر بود: نسیمقادیر واترمارک صفر استخراج شده در شکل 12 a-c محاسبه و مقایسه شد که در جدول 5 نشان داده شده است.

با توجه به جدول 5 ، الگوریتم پیشنهادی در این مقاله ثابت شد که دارای ویژگی منحصر به فرد بودن است، و همین امر برای الگوریتمهای موجود در [ 31 ، 33 ] صادق است. را نسیمقادیر واترمارک صفر استخراج شده توسط این سه الگوریتم زیر 0.750 بود، در حالی که نسیمقادیر [ 20 ، 32 ] بیش از 0.750 بود که نیاز منحصر به فرد بودن را برآورده نمی کرد. روش بلوک [ 20 ، 32 ] باعث ایجاد فضای اضافی زیادی می شود که با صفر پر می شود. این منجر به شباهت زیاد واترمارک صفر استخراج شده از داده های مختلف می شود. در واقع، [ 20 ، 32 ] منحصر به فرد بودن الگوریتم های خود را تأیید نکردند. از آنجا که هیچ یک از این دو الگوریتم نمی تواند منحصر به فرد بودن علامت گذاری صفر را تضمین کند، این مقاله فقط الگوریتم پیشنهادی را با [ 31 ، 33 ] مقایسه کرد.

5.1.2. مقایسه استحکام

آزمایش ما “مرز استانی استان جیانگ سو” را به عنوان داده آزمایش انتخاب کرد. حملات واترمارک مختلف به طور جداگانه انجام شد، مانند حملات چرخشی، حملات برش، افزودن حملات و حملات فشرده سازی. آزمایشها به شرح زیر طراحی شدند: دادههای تجربی در سری اول از حملات چرخشی با زوایای مختلف رنج میبردند. 0درجهبه 180درجه. سه آزمایش باقی مانده به طور جداگانه حملات برش، افزودن حملات، و حملات فشرده سازی را با فاکتورهای مربوطه از 0٪ تا 90٪ انجام دادند. نتایج در شکل 13 نشان داده شده است.

تمام الگوریتم های ذکر شده، به جز الگوریتم پیشنهادی در [ 31 ]، کاملاً در برابر حملات چرخشی قوی بودند، همانطور که در شکل 13 الف نشان داده شده است. الگوریتم در [ 31 ] در برابر حملات چرخشی آسیبپذیر بود زیرا واترمارک صفر را با یک شبکه مستطیل شکل ساخت، بنابراین نتیجه ساخت پس از چرخش تغییر کرد. را نسیبا توجه به شکل 13 ب ، مقادیر سه الگوریتم با افزایش نسبت کشت کاهش یافت . الگوریتم این مقاله چندین واترمارک صفر در برابر حملات برش ایجاد کرد به طوری که اطلاعات واترمارک هنوز به طور کامل استخراج شود، حتی زمانی که نسبت برش تا 70٪ باشد. همانطور که در شکل 13 ج نشان داده شده است، با افزایش داده های اضافی، اطلاعات واترمارک استخراج شده توسط الگوریتم های پیشنهادی در [ 31 ، 33 ] تا حدی مختل شد. هنگامی که نسبت افزودن به 40٪ رسید نسیمقادیر الگوریتمها در [ 31 ، 33 ] از آستانه 0.750 پایینتر بودند، بنابراین نمیتوانستند اطلاعات مربوط به حق چاپ را به طور کامل استخراج کنند.

علاوه بر این، الگوریتم این مقاله همیشه میتواند اطلاعات واترمارک کامل را از دادههای تحت حملات اضافه شده استخراج کند، با این فرض که دادههای اصلی از بین نرفتند. بنابراین توانایی قوی برای مقاومت در برابر حملات اضافه را نشان می دهد. الگوریتمهای موجود در [ 31 ، 33 ] دادهها را با فشردهسازی پیش پردازش نکردند. بنابراین، آنها نسیمقادیر با افزایش نسبت تراکم کاهش یافت. زمانی که نسبت تراکم به 20% رسید نسیمقادیر الگوریتمها در [ 31 ، 33 ] قبلاً کمتر از آستانه داده شده بود. الگوریتم در این مقاله توانایی مقاومت در برابر فشرده سازی را تا حدی منعکس می کند، زیرا از یک الگوریتم فشرده سازی برای استخراج نقاط ویژگی استفاده می کند. هنگامی که نسبت فشرده سازی کمتر از نرخ استخراج نقاط مشخصه باشد، اطلاعات واترمارک می تواند به طور کامل استخراج شود.

به طور خلاصه، نسیمقدار الگوریتم در [ 31 ] کمتر از آستانه داده شده بود و استحکام ضعیفی را نشان داد. الگوریتم پیشنهادی در [ 33 ] به طور کامل در برابر حملات چرخشی مقاومت کرد. با این وجود، آن است نسیزمانی که شدت کاشت، افزودن و فشرده سازی بیش از 30 درصد بود، مقادیر زیر آستانه بود. الگوریتم این مقاله به طور کامل در برابر حملات چرخش، افزودن و فشرده سازی مقاومت می کند و می تواند تصاویر حق چاپ را حتی زمانی که نسبت برش بیش از 70 درصد باشد استخراج کند. این الگوریتم قوی ترین استحکام را در بین سه الگوریتم نشان داد.

5.2. مقایسه بین چارچوب بلاک چین و چارچوب سنتی IPR

علاوه بر نیاز به استحکام بالای الگوریتم، اطمینان از اعتبار و اعتبار قانونی اطلاعات واترمارک به دست آمده برای کاربردهای عملی نیز مهم بود. همانطور که در جدول 6 نشان داده شده است ، این مقاله مزایا و معایب چارچوب سنتی IPR و چارچوب بلاک چین پیشنهادی را از نظر گواهینامه حق چاپ واترمارک صفر از پنج جنبه مقایسه می کند. اولاً، از نظر اعتبار، بلاک چین یک سیستم توزیع شده غیرمتمرکز با اعتبار بالا است که در آن اطلاعات واترمارک در زنجیره قابل تغییر نیست [ 34 ]]. IPR سنتی اساسا یک پایگاه داده متمرکز است که فاقد اعتبار برای خطر موجود دستکاری داده های مصنوعی است. چرخه حسابرسی به زمان مورد نیاز برای فرآیند حق چاپ، از ثبت تا اجرای رسمی، اشاره دارد. اگر اطلاعات واترمارک روی یک بلاک چین نوشته شده باشد، حق تکثیر بلافاصله بدون هیچ گونه مراحل ممیزی اعمال می شود. هزینه خدمات IPR بالا است و هزینه ها غیرشفاف است. به عنوان مثال، هزینه ثبت نام برای هر میکروفیلم تقریباً 2000 تا 3000 یوان یوان است و در عین حال، روند ثبت نام بسیار طولانی است و این روند خسته کننده است [ 35 ]. با این حال، هزینه ثبت کپی رایت در بلاک چین در مقایسه با ثبت کپی رایت سنتی نسبتا پایین است. در بخش 4.2.1، تنها هزینه 0.385 یوان در Ant Blockchain Open Alliance بود. بنابراین، بلاک چین بدون شک بهترین انتخاب برای داده های برداری عظیم است که نیاز به گواهی حق چاپ دارند [ 36 ]. حمله تفسیری به یک روش نقض اشاره دارد که توسط آن چندین طرف حق نسخه برداری یکسان را استخراج می کنند و تعیین مالکیت حق چاپ را غیرممکن می کند. رویههای ثبت، استانداردها و گواهیهای تعیینشده توسط آژانسهای ثبت حقوق مالکیت معنوی سنتی به سختی میتوانند یکسان شوند. علاوه بر این، تعیین زمان ذخیره سازی یک برنامه کپی رایت ارائه شده توسط یک طرف دشوار است. اگر چندین ثبت از طرف های مختلف وجود داشته باشد، مالک حق نسخه برداری نمی تواند تأیید شود، بنابراین حق نسخه برداری فاقد مجوز است.

با این وجود، هر بلوک یک بلاک چین دارای مهر زمانی خاص خود است. هنگامی که یک اختلاف حق چاپ رخ می دهد، اولین توزیع داده از اطلاعات در زنجیره می تواند برای تعیین مالکیت حق چاپ استفاده شود، بنابراین چارچوب بلاک چین به طور کامل در برابر حملات تفسیر مقاومت می کند. سیستم بلاک چین طراحی شده در این مقاله برای توزیع داده ها و همگام سازی زنجیره ای علامت گذاری صفر، قابلیت ردیابی داده ها را تضمین می کند. در عین حال، ثبت سنتی حق نسخه برداری IPR نمی تواند منبع نقض را ردیابی کند. بنابراین، چرخه حسابرسی طولانی و هزینه بالای ثبت مورد نیاز چارچوب سنتی IPR به این معنی است که نمی تواند در برابر حملات تفسیر مقاومت کند و قابلیت ردیابی حق چاپ را برآورده کند، که یکی از دلایل اصلی عدم استفاده از واترمارک صفر برای استفاده عملی است. سیستم ذخیره سازی واترمارک صفر برای داده های برداری، بر اساس زنجیره اتحاد پیشنهاد شده در این مقاله، یک طرح عملی برای واترمارک صفر ارائه می دهد. این چارچوب نه تنها محدود به کپی رایت داده های برداری است، بلکه برای هر روش واترمارک صفر، از جمله واترمارک صفر برای تصاویر، ویدیوها و صدا نیز قابل اجرا است.

6. نتیجه گیری

الگوریتم واترمارک صفر موجود دارای معایب چرخه ممیزی طولانی، از دست دادن آسان حق نسخه برداری و تأیید مالکیت حق نسخه برداری دشوار است به دلیل نیاز به احراز هویت حق نسخه برداری توسط IPR. ما چارچوبی مبتنی بر بلاک چین را برای حل این مسائل پیشنهاد کردیم، که توزیع دادههای حاصل را قابل ردیابیتر، کارآمدتر و ارزانتر از آنچه که با ثبت با IPR سنتی به دست میآید، میکند. علاوه بر این، ما یک الگوریتم واترمارک صفر را بر اساس ویژگیهای زاویهای دایرههای متحدالمرکز با استحکام قوی پیشنهاد کردیم. این الگوریتم دایره های متحدالمرکز را با اطلاعات زاویه ای از بسیاری از نقاط عطف در عناصر بردار خط و ناحیه می سازد و توالی های متعددی از علامت گذاری صفر تولید می کند. آزمایشها نشان میدهد که الگوریتم پیشنهادی استحکام قوی را تحت حملات واترمارک رایج، مانند چرخش، برش، و فشردهسازی، با شدتهای مختلف منعکس میکند و نیاز منحصر به فرد بودن را برآورده میکند. این مقاله به طور کامل واترمارکینگ صفر و فناوری بلاک چین را برای دستیابی به یک طرح حفاظت از داده بدون تلفات ترکیب می کند. هنگامی که یک اختلاف حق نسخه برداری رخ می دهد، اطلاعات حق چاپ را می توان با یک الگوریتم عمومی استخراج کرد و با همان اطلاعات ذخیره شده در بلاک چین مقایسه کرد تا به حفاظت از حق نسخه برداری برای نقشه برداری بدون تلفات دست یابد. این روش جدیدی برای تفکر در مورد تأیید اعتبار حق چاپ با واترمارک صفر فراهم می کند. این مقاله به طور کامل واترمارکینگ صفر و فناوری بلاک چین را برای دستیابی به یک طرح حفاظت از داده بدون تلفات ترکیب می کند. هنگامی که یک اختلاف حق نسخه برداری رخ می دهد، اطلاعات حق چاپ را می توان با یک الگوریتم عمومی استخراج کرد و با همان اطلاعات ذخیره شده در بلاک چین مقایسه کرد تا به حفاظت از حق نسخه برداری برای نقشه برداری بدون تلفات دست یابد. این روش جدیدی برای تفکر در مورد تأیید اعتبار حق چاپ با واترمارک صفر فراهم می کند. این مقاله به طور کامل واترمارکینگ صفر و فناوری بلاک چین را برای دستیابی به یک طرح حفاظت از داده بدون تلفات ترکیب می کند. هنگامی که یک اختلاف حق نسخه برداری رخ می دهد، اطلاعات حق چاپ را می توان با یک الگوریتم عمومی استخراج کرد و با همان اطلاعات ذخیره شده در بلاک چین مقایسه کرد تا به حفاظت از حق نسخه برداری برای نقشه برداری بدون تلفات دست یابد. این روش جدیدی برای تفکر در مورد تأیید اعتبار حق چاپ با واترمارک صفر فراهم می کند.

بدون دیدگاه